Jak sprawdzić czy telefon jest śledzony? Tłumaczy inżynier telekomunikacji

Polecane

Czy Twój telefon jest śledzony?

Czy Twój telefon jest śledzony?

Czy jest na podsłuchu... Ktoś ostatnio wypromował wyraz "jak sprawdzić czy telefon jest na podsłuchu" i są pokopiowane te same głupoty w każdej publikacji o takim tytule (o tym dalej). Tak jakby podsłuch to jedyna metoda na szpiegowanie... No trudno.

Witajcie na blogu informatycznym. Dwa lata temu, kiedy operatorzy usług telekomunikacyjnych przeprowadzali spektakularne akcje marketingowe ze spalaniem własnych wycofanych z użytku wież telekomunikacyjnych, promując tym samym standard GSM 5G (podobno, nie mieli innych pomysłów jak zwrócić na siebie uwagę), popełniłem artykuł o wpływie 5G na zdrowie (ponieważ dużo pytań wysyłaliście). Tym razem wyjaśniam kwestię śledzenia telefonów. Jako inżynier elektronik, inżynier telekomunikacji i programista, coś o tym wiem...

Czy Twój telefon jest śledzony?

Tak. Każdy telefon, bez wyjątku, jest śledzony i to na wiele sposobów. Przede wszystkim, to wynika z samej zasady działania sieci komórkowej i tego nie da się uniknąć, chyba że nie mieć przy sobie telefonu lub ze znacznym wyprzedzeniem (zanim zdąży coś wysłać) wyjąć mu baterię. Zdecydowanie ważniejszym jest pytanie przez kogo jeszcze (oprócz operatora sieci komórkowej) Twój telefon jest lub może być śledzony? W tej publikacji podejmuję się próby wytłumaczenia dziesięciu najważniejszych zagadnień bezpieczeństwa telefonu pod kątem ewentualnego szpiegowania.

Najbardziej restrykcyjna zasada bezpieczeństwa dotycząca smartfona brzmi: dopóki masz fizycznie zamknięty obwód zasilania smartfona - nie możesz mieć pewności że nie jest on szpiegowany, że w tej chwili nie nagrywa Cię i Twoje otoczenie, że nie wysyła lub nie magazynuje (w celu późniejszego wysłania) Twojej lokalizacji itd.

Służby specjalne podczas ściśle tajnych narad, wojskowi, ale też poważne uczelnie wyższe podczas egzaminów, proszą o wyłączenie telefonów i pozostawienie ich w określonym miejscu, ponieważ wiedzą że w niby wyłączonym smartfonie kluczowe jest słowo niby.

Brak wyjmowalnej baterii ułatwia śledzenie Twojego telefonu

Chodzą pogłosy że Unia Europejska chce zakazać sprzedaży smartfonów z niewyjmowalną baterią od 2027 roku. Niektórzy "fachowcy" już okrzyknęli to powrotem do przeszłości, zakazem nowoczesnych smartfonów. Szkoda że ci pseudofachowcy nie mają zielonego pojęcia o cyberbezpieczeństwie i, szczególnie, o bezpieczeństwie smartfonów. Chyba że to krzyczą ci co szpiegują albo sami producenci smartfonów (bo produkcja smartfona z niewyjmowaną baterią jest o parę groszy tańsza).

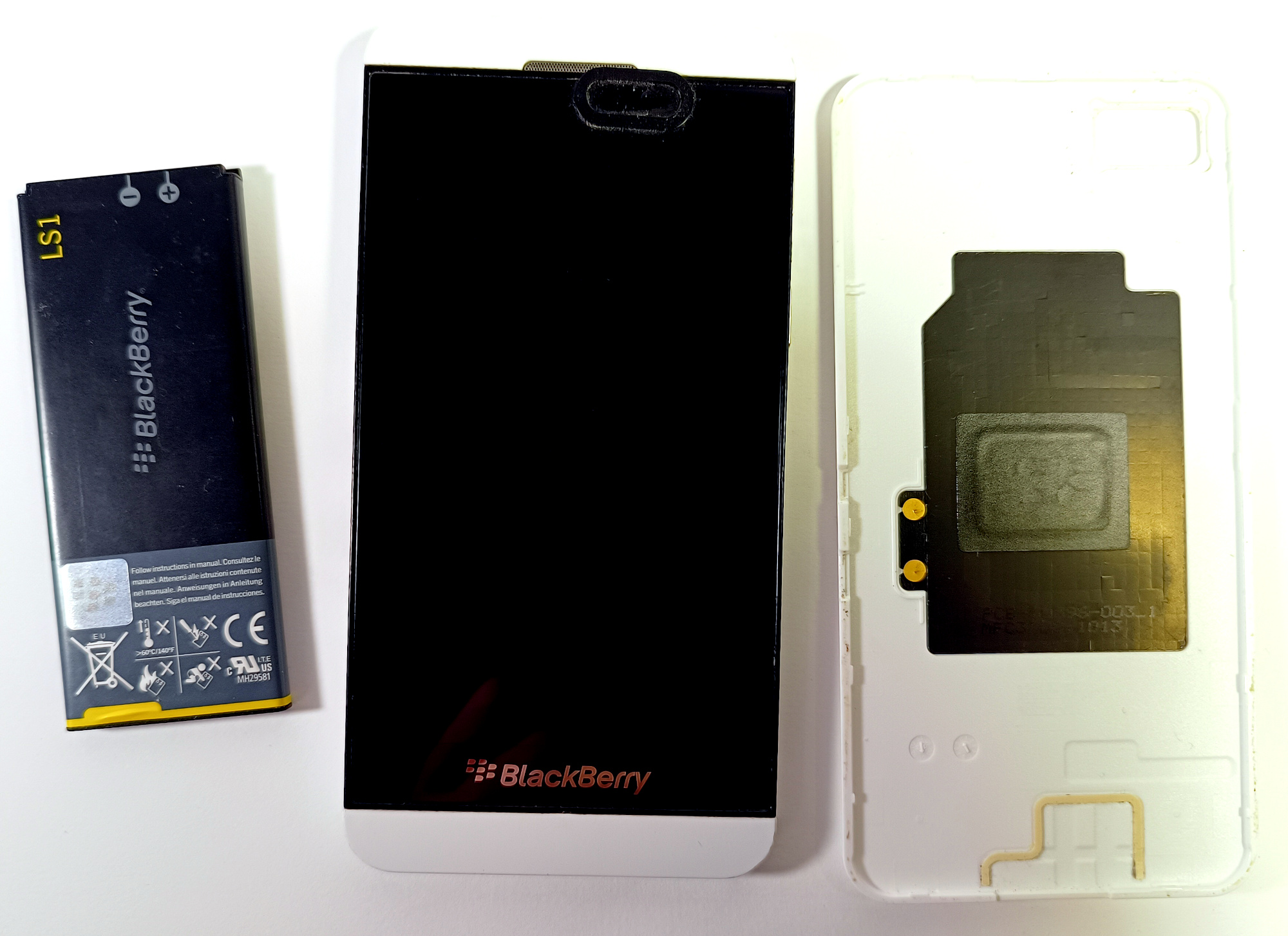

Ja, akurat, długo szukałem telefonu z łatwo- i szybkowyjmowalną baterią, ale dzisiaj nikt nie produkuję sensownych smartfonów z wyjmowaną baterią. W sytuacjach kiedy muszę wiedzieć że na 99% nikt mnie nie szpieguję i jeśli mam przy sobie smartfon, jedyną opcją jest wyciągniecie baterii z telefonu. Ostatni stosunkowo bezpieczny smartfon, wyprodukowany przez człowieka, to była seria BlackBerry Z10 i BlackBerry Z30 - z wyjmowana baterią i systemem operacyjnym BlackBerry OS. Akurat miałem taki:

Ostatni stosunkowo bezpieczny telefon

Ostatni stosunkowo bezpieczny telefon

Jak widziałem że telefon wykonuje lub mi się wydawało że telefon wykonuje jakieś podejrzane czynności (np. się restartował bez mojego żądania, jakieś dziwne rzeczy podczas rozmowy, dziwne zachowanie aplikacji itd) to natychmiast wyjmowałem z niego baterię.

No ale dzisiaj to jest beznadziejnie przestarzały sprzęt, ma bardzo słabą baterię (co czyni z niego telefon raczej o ograniczonej mobilności), przeglądarka już nie odtwarza dzisiejszych stron internetowych (nie wspiera flex'a w CSS, nie do końca wspiera HTML5). Spośród nowych telefonów nic podobnego już nie ma. BlackBerry i Nokia zostały zniszczone.

W internecie jest informacja o kilku projektach, chociażby PinePhone który miał działać w oparciu o Linux'a, ma fizyczne wyłączniki kamerki, mikrofonu i wszystkich nadajników (BT, WiFi, GSM), ale nie udało mi się nabyć takiego egzemplarza.

Co-raz bardziej poważnie zastanawiam się czy nie pozostać się przy tym oto telefonie (gdyby to miało dobrą kamerę to bym się nie zastanawiał, poprostu używałbym go na codzień):

Prosty telefon z wyjmowalną baterią

Prosty telefon z wyjmowalną baterią

To, przynajmniej, baterię trzyma przez dwa tygodnie, wystarczy naładować dwa...trzy razy w miesiącu.

Niestety, zawsze jest coś za coś. Tam gdzie się zaczyna bezpieczeństwo - komfort się kończy.

Czy Twój telefon jest śledzony przez sieć GSM?

Tak. To pierwszy szpieg - masz go w kieszeni cały czas, chyba że trzymasz telefon w innym miejscu (nawiasem mówiąc, trzymanie telefonu w kieszeni nie jest dobrym pomysłem pod kątem zdrowotnym, o tym wspominałem w w.w. artykule o 5G). Każdy telefon komórkowy z definicji jest śledzony przez sieć GSM. To wynika z zasady działania sieci i tego się nie da uniknąć. Odbywa się tak ponieważ telefon łączy się ze stacjami bazowymi (poprzez fale radiowe), czyli z takimi oto antenami:

Anteny sieci GSM na dachu budynku

Anteny sieci GSM na dachu budynku

albo z tymi:

Anteny sieci GSM na dachu dworca autobusowego "Warszawa Zachodnia"

Anteny sieci GSM na dachu dworca autobusowego "Warszawa Zachodnia"

albo zamontowanymi na wieży:

Anteny sieci GSM na zamontowane na wieży

Anteny sieci GSM na zamontowane na wieży

Raz na jakiś czas telefon wysyła sygnały, nawet jeśli z punktu widzenia użytkownika znajduje się w stanie spoczynku (brak rozmów, brak wysyłki/odbioru czegokolwiek). To da się zmierzyć analizatorem widma, albo uniwersalnym szerokopasmowym odbiornikiem radiowym, albo czasem sprzęty audio (słuchawki, kolumny, radio) wydają dziwne dźwięki podczas gdy obok znajdujący się telefon nadaje. Raz na jakiś czas stacja bazowa odpytuje czy telefon jest w zasięgu. A podczas przemieszczania się abonenta wraz z telefonem, przy zmianie poziomu sygnału radiowego od stacji bazowej, telefon sam inicjuje poszukiwanie nowej stacji bazowej należącej do tego samego operatora (lub wynajętej przez niego od kogoś innego). Czyli podczas przemieszczania się z telefonem, pozostawiamy po sobie ślady gdzie jesteśmy, z jaką prędkością się przemieszamy i w którym kierunku. A z tego wiadomo kto jest obok nas, ponieważ telefon każdej innej osoby jest dokładnie tak samo śledzony.

Ale to nie wszystko.

Co to jest triangulacja sygnału?

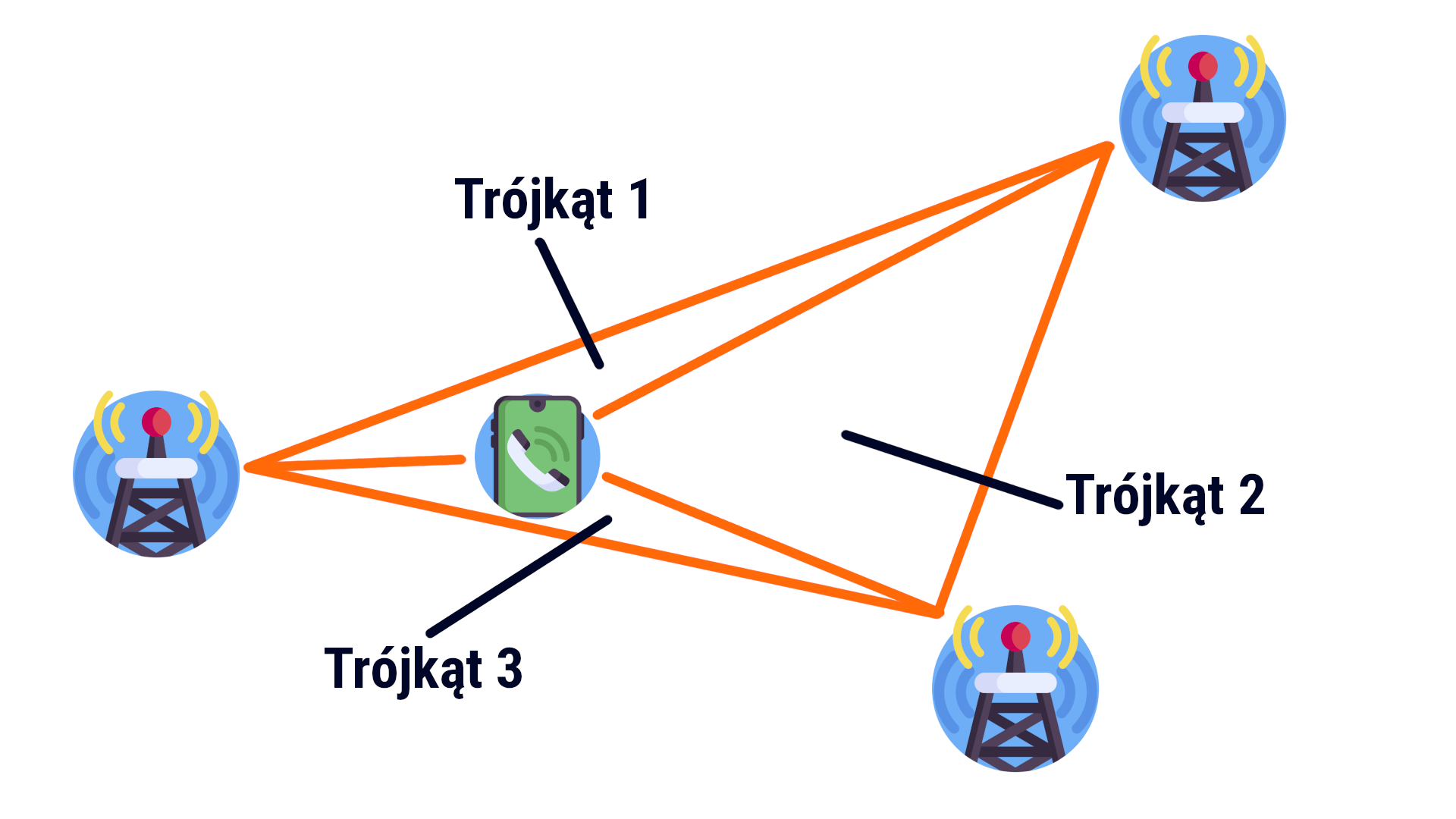

Jeśli chociażby przez chwilę myślimy o własnym bezpieczeństwie lub jego braku, warto wiedzieć że triangulacja sygnałów to metoda wykrycia lokalizacji źródła sygnału (na przykład, wysyłanego przez Twój telefon). Wyobraź sobie że masz (a tak jest prawie zawsze) niedaleko trzy anteny operatora sieci komórkowej i znajdujesz się gdzieś w terenie:

Triangulacja sygnałów

Triangulacja sygnałów

Twój telefon imituję sygnał. Prędkość rozpowszechniania się fali radiowej jest stała i równa się prędkości światła. Czyli jest jakiś punkt nadający sygnał i są trzy odbiorniki. Sygnał do każdej anteny dotrze nie w tym samym czasie, bo odległość pomiędzy telefonem i każdą anteną odbierającą jest inna. Pozycje anten i odległości między nimi są dokładnie znane operatorowi. Mierząc czas dotarcia sygnału od telefonu do poszczególnej anteny tak naprawdę mierzymy odległość. Mamy trójkąt pomiędzy antenami, a znalezienie punktu w środku trójkąta to jedno z podstawowych ćwiczeń w szkolnym kursie geometrii.

Biorąc pod uwagę ten fakt że z reguły anteny stacji bazowych są umieszczone na różnej wysokości - jedna na dachu budynku (cały czas napromieniowując mieszkańców lub pracowników budynku), druga na wierzy, trzecia jeszcze gdzie-indziej, wysokość każdej anteny również jest dokładnie znana operatorowi. W takim razie triangulacja działa nie tylko na płaszczyźnie, ale również w przestrzeni, czyli tak jakby trochę 3D. Oczywiście w wykryciu lokalizacji źródła sygnału nie muszą brać udział tylko trzy anteny - im więcej anten tym więcej trójkątów da się wymodelować i tym większa precyzja obliczeń. Z doświadczenia powiem że przy czterech antenach w terenie miejskim już się da namierzyć telefon z precyzją do okna w budynku.

I to jeszcze nie wszytko.

Czy tylko operator sieci komórkowej może śledzić lokalizację Twojego telefonu? To jest tak naprawdę najważniejsze pytanie. To że operator nas śledzi - z tym żyjemy, jesteśmy przyzwyczajeni. Żyjemy w państwie w którym prawo w miarę działa, a operator ma obowiązek do zachowania tajemnicy abonenta, więc jesteśmy trochę (na tyle na ile działa prawo) chronieni w tym zakresie. Oczywiście, nigdy nie mamy gwarancji że na sprzęcie telekomunikacyjnym operatora nie ma wirusów komputerowych (bo istnieją wirusy komputerowe wyspecjalizowane do centrali telekomunikacyjnych) lub innego oprogramowania szpiegowskiego, ale uwierzcie mi że tam to jest bardzo szczególnie i restrykcyjnie sprawdzane i non-stop monitorowane. Znam przypadek kiedy komuś udało się zainstalować wirusa na centrali telefonicznej, ale to naprawdę rzadkość.

A co z przestępcami i innymi niechcianymi subiektami naszego codziennego życia? Otóż, wystarczy zainstalować w terenie odbiorniki sygnału, odpowiednio zsynchronizować własne zegarki tych odbiorników i przez sieć komputerową przekazać namierzone sygnały do komputera, który zidentyfikuje wybrany telefon i obliczy lokalizację źródła sygnału (czyli telefonu). Można użyć sprzętu specjalnego. Taki sprzęt, z reguły, posiadają niektóre służby specjalne, niektóre jednostki badawcze, naukowe i/lub produkcyjne laboratoria. Można kupić kilka uniwersalnych odbiorników radiowych z zakresem GSM (najczęstszej to 900, 1800 albo 1900 MHz), rozkminić kwestię wyodrębnienia tego wybranego sygnału spośród całej masy innych sygnałów, połączyć je wszystkie z komputerem i gotowe. A gdybym się uparł, to skonstruowałbym taki sprzęt od zera w warunkach domowych. Dla osoby o odpowiednim wykształceniu, posiadającej doświadczenie prac konstruktorskich i badawczych z elektroniką - żaden problem.

Zobacz, żadnej ingerencji w Twój telefon, a już wiadomo gdzie i z kim jesteś. Czy się da sprawdzić czy jesteśmy śledzeni poprzez namierzenie źródła sygnału? No, niestety, nie bardzo. Jedyny przepis jak temu przeciwdziałać - pozostawiać telefon i wszystkie inne sprzęty telekomunikacyjne (bo nadajnik czy to GSM czy nawet WiFi może siedzieć w samochodzie, w laptopie, tablecie i w wielu innych sprzętach) jak najdalej od siebie. Ewentualnie, znacznie wcześniej wyjąć baterie z telefonu, bo skubany zapisze ostatnią Twoją lokalizację kiedy miał zasilanie.

Czy podsłuch na podstawie przekierowania jest możliwy?

Nie.

Czy USSD kody *#21#, *#62# lub inne mają cokolwiek wspólnego z podsłuchem telefonu?

Otóż, nie bardzo. Jak myślicie, drogie czytelniczki i czytelnicy bloga informatycznego, czy operator sieci jest taki głupi że pozwoli komuś w tak łatwy sposób włączyć podsłuch?

Po wbiciu w wyszukiwarce internetowej hasła "jak sprawdzić czy telefon jest na podsłuchu" albo "jak sprawdzić czy telefon jest śledzony" pojawia się cała masa artykułów, o bardzo podobnej treści, że niby da się sprawdzić czy telefon jest na podsłuchu za pomocą kodów USSD.

Kody USSD (skrót od angielskiego Unstructured Supplementary Service Data) to są krótkie kody, z reguły zaczynające od gwiazdki kończące haszem (kratką), za pomocą których dokonujemy niektórych ustawień, sprawdzamy stan konta itd. Na przykład, w Play żeby sprawdzić stan konta można wpisać USSD kod *101# i wcisnąć (zieloną?) słuchawkę.

Są m.in. kody USSD pozwalające poustawiać bezwarunkowe albo warunkowe (przy braku zasięgu, kiedy telefon jest zajęty) przekierowanie na inny numer. Najczęstszej mowa o następujących kodach, działających u większości operatorów:

- *#21# - pozwała sprawdzić czy mamy ustawione bezwarunkowe przekierowanie.

- *#61# - sprawdza czy sa warunkowe przekierowania. Tu może być, na przykład, domyślne przekierowanie na pocztę głosową na przykład po 30 sekundach. Możemy wyłączyć przekierowania warunkowe za pomocą kodu #61#. Ten ostatni nie u każdego operatora działa, bo niektórzy mają sztywno ustawione przekierowanie na pocztę głosową lub inna usługę systemową operatora po 30 sekundach i tego się nie da zmienić za pomocą kodów USSD.

- *#62# (#62# - wyłączenie) - przekierowanie gdy telefon znajduje się poza zasięgiem stacji bazowych operatora.

Ale co to ma wspólnego z podsłuchem? No, właśnie, nic.

Oczywiście, warto sprawdzić czy mamy ustawione przekierowanie, ale... Skąd te artykuły w necie, że to niby sprawdzanie podsłuchu? Copywritery nie mając pojęcia o czym piszą namnażają tą samą treść? Czy ktoś docelowo chce zrobić w wała czytelników (że niby sprawdź to i tamto i śpij spokojnie)? Trochę jak magiczny obrad, jakiś dziwny taniec z bębnem czy coś w tym stylu. Nie wiem. Jakieś bzdury na resorach...

Jak sprawdzić czy telefon jest na podsłuchu?

Drugi szpieg to wynik działań docelowych, wymierzonych w Twój telefon. Podsłuch telefonu jest możliwy:

- w drodze połączenia radiowego, pomiędzy telefonem a anteną stacji bazowej;

- w drodze połączenia przewodowego lub radiowego (najczęstszej ISDN lub VoIP) pomiędzy centralą telefoniczną operatora a centralą operatora drugiego abonenta;

- bezpośrednio w Twoim telefonie, przez system operacyjny, przez doinstalowane aplikacje, przez wirusy komputerowe (raczej telefonowe);

- na zlecenie służb specjalnych (czyli legalnie) z poziomu operatora sieci komórkowej;

- poprzez tak zwaną telemetrię i statystyki wysyłane przez różne oprogramowanie;

- poprzez dziury w bibliotekach systemowych (czyli podatności oprogramowania systemowego).

Zdarza się kiedy pracownik lub inna osoba upoważniona na centrali telefonicznej coś naprawia i wepnie się w czyjąś rozmowę żeby zmierzyć sygnał lub odczytać dziennik zdarzeń centrali telefonicznej i całkiem przypadkiem będzie to akurat Twój telefon, ale to jest małoprawdopodobne. Zdecydowanie częstszej podsłuch telefonu to są działania docelowe.

Pamiętaj że jesteś na podsłuchu m.in. gdy dzwonisz do osoby będącej na podsłuchu, ponieważ jeśli już to się nasłuchuje wszystkich uczestników połączenia.

Czasem służby specjalne ustawiają podsłuch na detekcję wybranych słów kluczowych. Rozpoznawanie mowy w czasach dzisiejszych to żaden problem, a więc zdarza się że ustawiają zautomatyzowane rozpoznawanie mowy i jeśli automat zidentyfikuje słowa kluczowe (wybrane nazwiska polityków lub innych osób, niektóre czasowniki związane z określoną działalnością itd) to natychmiast włącza nagrywanie, oczywiście bez naszej zgody (prawnie mają to uzasadnione, bo niby przeciwdziałania itd itd). I tu w momencie włączenia nagrywania możemy zauważyć zmianę - dodatkowy dźwięk w postaci klikania, pikania lub inny, nagła zmiana jakości lub głośności połączenia, zawieszanie połączenia - to wszystko może (ale nie musi) świadczyć o włączeniu nagrywania. Oczywiście, istnieje mnóstwo innych przyczyn, które mogą wywołać owe dźwięki, zmianę jakości/głośności dźwięku, czyli to nie 100% podsłuch, ale prawdopodobieństwo podsłuchu w razie zauważenia dziwnej zmiany jest większe od zera. Co w takim razie można zrobić - natychmiast przerwać połączenie.

Jakie jeszcze są sposoby wykrycia podsłuchu telefonu? Mam złe wieści - jeśli za sprawę się wzięli fachowcy, no to masz przerąbane, bo to jest bardzo ciężkie do wykrycia. Jeśli to jakiś amatorski podsłuch albo włączany automatycznie przy detekcji wybranych słów kluczowych - wtedy dzieje się tak jak opisałem w poprzednim akapicie, czyli może nastąpić podejrzana zmiana dźwięku.

Można próbować wykryć podsłuch za pomocą specjalnego sprzętu pomiarowego lub oprogramowania na smartfonie. W tym celu trzeba wysłać sygnał dźwiękowy z telefonu A do telefonu B i zmierzyć czas dotarcia i jakość otrzymanego sygnału na telefonie B. Ale to też, jak opisałem wyżej, nie daje gwarancji 100%. Możemy nie wykryć dobrze zrobionego podsłuchu, a możemy zarejestrować jakieś podejrzane zmiany które wynikają ze złej jakości połączenia.

Czy Android Cię szpieguje?

Tak. Ten czysty, oficjalny mniej (ale wciąż bardzo dużo), natomiast ten zmodyfikowany przez producenta telefonu to i w ogóle...

W Polsce najpopularniejsze są smartfony z Android'em. Często są to zmodyfikowane przez chińskich producentów smartfonów wersje Android'a. Czy jak po raz pierwszy w Twoim telefonie uruchamiałeś lub uruchamiałaś którąkolwiek aplikację, np. kamerę, SMS itd - nadałeś lub nadałaś uprawnienia o które ta aplikacja prosiła? Czy pamiętasz jakich dokładnie uprawnień nadałeś lub nadałaś wszystkim aplikacjom na Twoim telefonie? Po co aplikacji "Aparat fotograficzny" dostęp do listy kontaktów, połączeń głosowych i wiadomości SMS (aplikacji SMS dostęp do zdjęć to jeszcze rozumiem, ale żeby na odwrót...)?

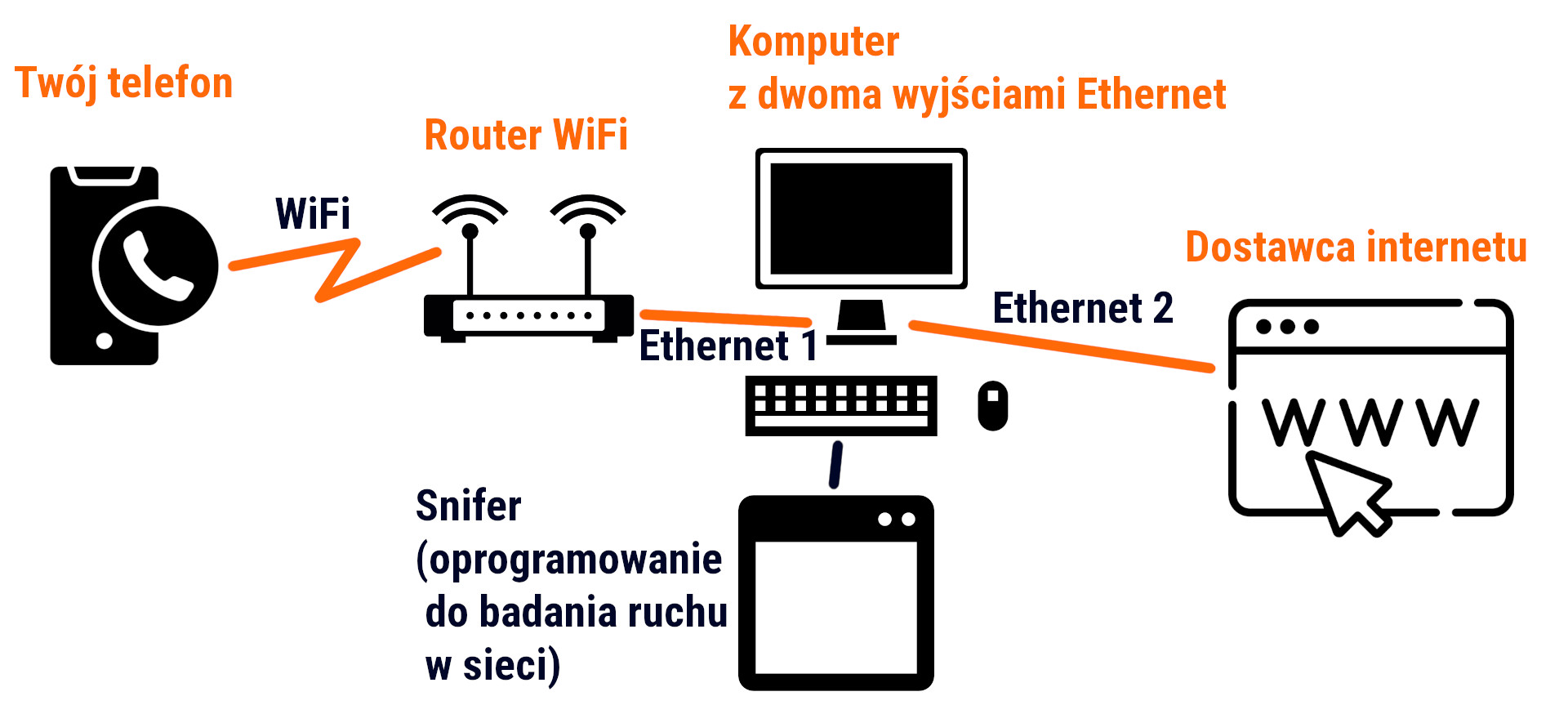

Można połączyć telefon przez WiFi, WiFi powinno pochodzić z router'a podłączonego do komputera z dwoma wyjściami Ethernet, najlepiej z Linux'em, a dopiero komputer poprzez drugie złącze Ethernet połączony z internetem i na tym komputerze za pomocą snifera, np. oprogramowania Wireshark, zbadać ruch sieciowy:

Badanie telefonu

Badanie telefonu

W ten sposób zbadamy co dokładnie nasz telefon wysyła do sieci (inna sprawa czy potrafimy prawidłowo zinterpretować wychwycone dane). Proszę, jednak, pamiętać że każda aplikacja może najpierw magazynować nagrane dane, a później zbiorczo wysłać je pakietem (w ten sposób zmniejszając wykrywalność).

Jeśli miałeś lub miałaś nieszczęście kupić telefon ze zmodyfikowanym Androidem (a to prawie wszystkie telefony od chińskich producentów, ale nie tylko), jedyne co mogę doradzić - zmiana telefonu. Jeśli już ma być Android - to czysty, bez żadnych dodatków, a aplikacje tylko i wyłącznie z oficjalnego sklepu Google.

Owszem, sam Android i aplikacje z oficjalnego sklepu też mają mnóstwo funkcji szpiegowskich, ale nie takie chamskie jak te chińskie przeróbki. Nawet w normalnym Android'ie pod pozorem telemetrii, statystyk, synchronizacji konta, danych itd są zbierane wiele danych na Twój temat.

Ja wcześniej miałem telefon od BlackBerry, teraz mam czystego Android'a w telefonie od Motorola. Bardzo fajny telefon pod kątem użytkowania, ale pod kątem bezpieczeństwa dalej mu wiele brakuje. Musiałem sporo nagimnastykować się żeby powyłączać wszystkie możliwe aktualizacje, telemetrie, statystyki itd (ponieważ to są niewątpliwie funkcje szpiegowskie), ale i to nie daje pewności że jest to bezpieczne.

Czy funkcje głosowe to podsłuch?

Tak. Zawsze. Bez wyjątku. Wyszukiwanie głosowe, rozpoznawanie głosu, sterowanie głosem - to jest podsłuch który aktywujesz dobrowolnie! Te funkcje wysyłają nagrania z mikrofonu Twojego telefonu do internetu, a dopiero gdzieś tam twój głos jest rozpoznawany i interpretowany. Brakuje mi słów aby wytłumaczyć jaka to jest ogromna dziura w Twoim bezpieczeństwie.

Niedawno miałem następującą sytuację. U mnie w telefonie wszystkie znane mi śledziki są powyłączane, nigdy nie mam stałe włączonego połączenia danych (internetu), natomiast koledzy mają. Czyli to ich telefony mnie szpiegują, bez mojej zgody. Gadaliśmy o pewnym Panu popularnym na YouTube. Jak wróciłem do domu, już na moim domowym komputerze na stronie głównej YouTube chyba z 5 wyświetlanych filmów były właśnie z udziałem wspomnianego Pana. I to biorąc pod uwagę to że ja cały czas czyszczę historię przeglądarki, mam Linux'a, i u mnie nigdy nie było takiej sytuacji żeby YouTube wykrył coś przez mój telefon i w ogóle prawie nigdy nie wykrywa na moim komputerze że to jestem ja, nigdy nie trafia z proponowanymi filmami. Natomiast w tym przypadku poprzez telefony znajomych rozpoznał o czym myśmy rozmawiali i wykrył że to byłem ja.

Co zrobić? Wyłączyć wszystkie możliwe funkcje głosowe w telefonie zarówno jak i w komputerze. Chyba że macie komputer z Windows'em to wymienić go (ja wolę Linux).

Czy kamerka w telefonie Cię szpieguje?

Nie musi, ale warto wychodzić z założenia że tak. Zachowuj się tak jakbyś wiedział lub wiedziała że kamerka Twojego telefonu cały czas Cię nagrywa. Co zrobisz w takiej sytuacji? Tak! Zakryjesz kamerkę.

Ogólnie rzecz biorąc, dopóki bateria jest wstawiona w telefon, nigdy nie mamy pewności czy kamerka nas nie nagrywa. Ale kamerkę da się zakryć mechanicznie.

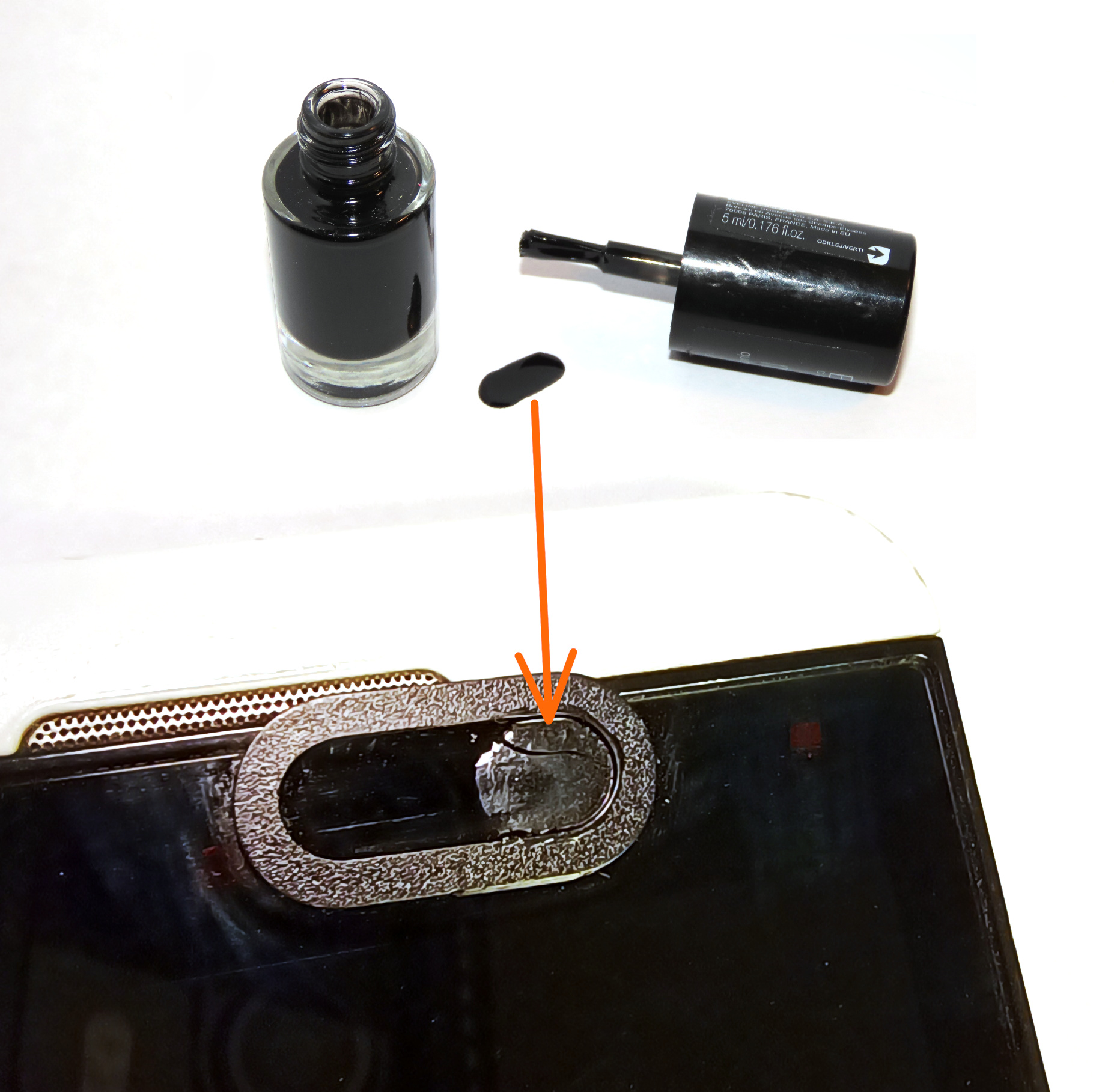

U mnie na poprzednim telefonie przednią kamerkę poprostu zamalowałem lakierem do paznokci:

Kamerka w telefonie zamałowana czarnym lakierem do paznokci

Kamerka w telefonie zamałowana czarnym lakierem do paznokci

Najpierw miałem zaślepkę plastikową (bo są takie na drogim portalu po parę PLNów), później zaślepka odpadła przez marną jakość, to zamalowałem kamerkę.

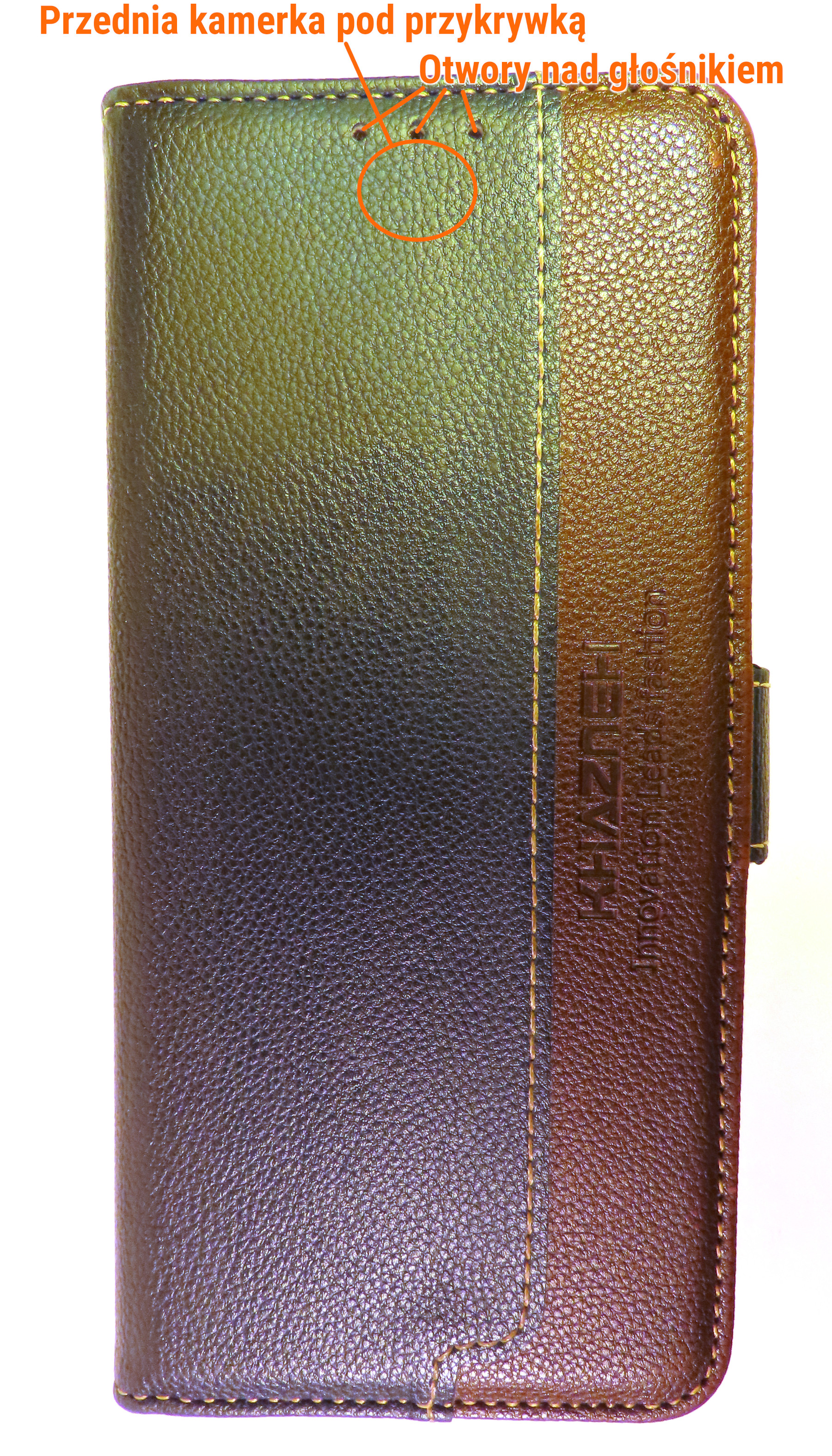

Teraz mam ETUI zakrywające przednią kamerkę:

ETUI na telefon zakrywające kamerkę

ETUI na telefon zakrywające kamerkę

Pamiętaj: kiedy rano dzwoni budzik w telefonie, bierzesz go to ręki żeby wyłączyć albo przestawić na kolejne 1...5...10 minut budzik, nigdy nie wiesz czy telefon w tej chwili nie nagrywa Twojej zaspanej twarzy.

Czy funkcje lokalizacji w smartfonie są bezpieczne?

Nie. Nigdy. Jeśli chodzi o bezpieczeństwo, urządzenie elektroniczne może mieć albo tylko funkcję lokalizacji (np. nawigacja GPS) albo tylko funkcje telekomunikacyjne (np. telefon komórkowy). Ale nigdy łącznie. Ponieważ przy połączeniu tych dwóch funkcji szpiegowanie staje się wyjątkowo łatwe. Nie trzeba żadnej triangulacji sygnału GSM, wystarczy prostej aplikacji, pisanej przez początkującego programistę, zainstalowanej bez Twojej zgody na Twoim telefonie.

Najczęstszej stosowana funkcja przez kierowców - nawigacja GPS z informacją o korkach, wypadkach itd. Zgadnij skąd telefon wie co się dzieje w trasie? Otóż, telefon wysyła Twoją lokalizację gdzieś do sieci wraz zapytaniem coś w stylu "hej, jestem tu i tu, daj mi stan co tutaj się dzieje w okolicy", i tak co kilkanaście/kilkadziesiąt sekund. Czyli ktoś (właściciel aplikacji i mnóstwo podmiotów po drodze) dokładnie wie gdzie jedziesz, z jaką prędkością i, oczywiście, kto jedzie obok Ciebie.

Tu pozwolę sobie na małą degresję, ponieważ czasem z funkcji szpiegowskich są też korzyści. Wspominałem o niektórych korzystnych zastosowaniach funkcji szpiegowskich w telefonie w artykule o kontroli rodzicielskiej. Poza tym, jeśli chcemy skorzystać z tracker'a GPS np. do samochodu, no to się nie da nie łączyć GPS'a z funkcjami komunikacyjnymi. Czasem te funkcje szpiegowskie mogą uratować życie.

Podstawy bezpieczeństwa w smartfonie - podsumowanie.

Oto TOP-10 szpiegów w Twojej kieszeni. Zawsze wychodź z założenia że:

- Sama sieć GSM z definicji Cię szpieguje non-stop.

- Wszystkie Twoje rozmowy są nagrywane przez osób nieuprawnionych.

- Wszystkie Twoje SMS'y są czytane przez osób nieuprawnionych.

- Kamerka Twojego telefonu cały czas Cię nagrywa.

- Mikrofon Twojego telefonu cały czas Cię nagrywa.

- System operacyjny lub aplikacje Twojego telefonu cały czas wysyłają Twoją lokalizację i wszystkie dane do których mają dostęp.

- Połączenie internetowe wysyła z twojego telefonu to czego wysyłać nie chcesz.

- Aplikacje w Twoim telefonie mają nie tylko te uprawnienia których im udzieliłeś.

- Telefon nie zawsze wysyła wszystko tu i teraz, czasem magazynuje dane, a przy okazji raz na jakiś czas je wysyła.

- Funkcje lokalizacji i telekomunikacja nigdy nie powinny się łączyć w jednym urządzeniu.

I to nawet nie wspomniałem o rozpoznawaniu obrazu twarzy, przymusowej "aktualizacji" niektórych aplikacji lub całego systemu operacyjnego. "Aktualizacjach" w tle i setkach innych funkcji szpiegowskich w Twoim telefonie.

Czy inne systemy operacyjne na telefon są bardziej bezpieczne?

Nie, nie są...

Jeśli znalazłe[-a]ś w tekście, literówkę, błąd stylistyczny albo inny błąd językowy - bardzo proszę o napisanie poprawki w komentarzu pod artykułem albo przez formularz kontaktowy. Dziękuję!

![[AKTUALIZACJA 5 maja 2025] Cyberatak na Polskę 26 lutego - 5 maja 2025 - Czytaj artykuł na blogu informatycznym Sergiusza Diundyka. [AKTUALIZACJA 5 maja 2025] Cyberatak na Polskę 26 lutego - 5 maja 2025 - Czytaj artykuł na blogu informatycznym Sergiusza Diundyka.](https://img.sd.info.pl/article/media/67c2557d9b734_cyberatak_140_86.jpg)

Witajcie na blogu informatycznym!

Witajcie na blogu informatycznym!